سلسلة تبادل المعرفة عبر ATS: ما هي التكنولوجيا التشغيلية (OT)؟

التكنولوجيا التشغيلية (OT) هي الأجهزة والبرامج التي تكتشف أو تنتج التغييرات من خلال المراقبة والتحكم المباشر في الأجهزة والعمليات والأحداث المادية. وهو يتضمن مجموعة شاملة من الأنظمة أو الأجهزة القابلة للبرمجة التي تتفاعل مع البيئة المادية.

OT هو المعيار في أنظمة التحكم الصناعية (ICS) مثل نظام SCADA. في عالم البنية التحتية الحيوية ، يتم استخدام OT للتحكم في الأنظمة ، وأنظمة إدارة المباني ، وأنظمة النقل ، وأنظمة التحكم في الوصول المادي ، وأنظمة مراقبة البيئة المادية ، وأنظمة قياس البيئة المادية.

تعد إدارة مخاطر الأمن السيبراني ضرورية لضمان التسليم الآمن والجدير بالثقة للسلع والخدمات التي تقدمها وتدعمها OT. يضم برنامج NIST OT Security مشاريع تعاونية متعددة عبر مختبر NIST لتكنولوجيا المعلومات ومختبر تكنولوجيا الاتصالات. مع ارتفاع هذه التكنولوجيا وتوحيدها مع التكنولوجيا المتصلة بالشبكة ، يتقدم الطلب على أمان OT بشكل كبير.

تختلف التهديدات التي تتعرض لها أنظمة OT (التكنولوجيا التشغيلية) من البرامج الضارة إلى الهجوم إلى سرقة البيانات أو التلاعب بالبيانات ، مع نتائج خطيرة. تعرف أنظمة التحكم الصناعية (ICS) و SCADA وهذه الفئة الشاملة من الأنظمة باسم أنظمة OT (التكنولوجيا التشغيلية). OT Security يعني تنفيذ ضوابط الأمان حول هذه الأنظمة.

يتم الشعور بعواقب الجرائم التي ترتكب على OT Security على سلامة الموظفين ، وتوافر عمليات التصنيع الحرجة ، وفقدان سلامة البيانات ، وسرية البيانات ، وسرقة البيانات ، وخاصة الملكية الفكرية (الملكية الفكرية).

لذلك ، يجب مراقبة التهديدات التي تحاول بانتظام اختراق هذه الضوابط والتحكم فيها على أساس 24X7 من OT-SOC (مركز عمليات أمن التكنولوجيا التشغيلية).

نبذة تاريخية عن أمن التكنولوجيا التشغيلية OT:

بدأ الطلب على الضوابط الصناعية مع الثورة الصناعية الأولى في 1700s. كان تحويل البخار إلى طاقة قابلة للاستخدام أمرا صعبا وحاسما. استغرق الأمر عقودا لتطوير حاكم يمكنه حقا إدارة سرعة إنتاج المحرك البخاري لترويض مصدر الطاقة الجديد هذا. كل ثورة صناعية قادمة (نحن حاليا في الرابعة) بدأت أو بدأت من خلال مزيد من التقدم في الضوابط على الأنظمة الفيزيائية.

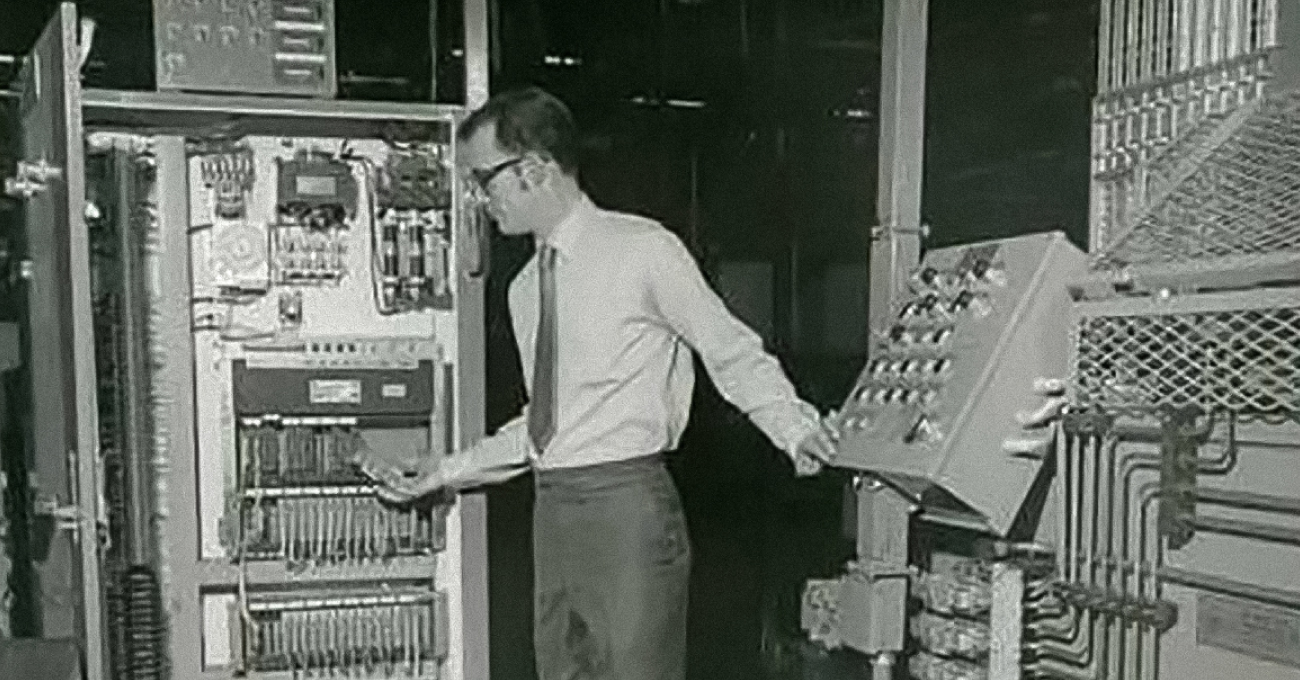

وحدات التحكم المنطقية القابلة للبرمجة:

تم تصميم وحدة التحكم المنطقية القابلة للبرمجة (PLC) لأول مرة في عام 1971 لتحل محل مكدسات الترحيل التقليدية. نفذت PLCs الإلكترونيات لأتمتة الإنتاج لأول مرة ، وبالتالي قيادة الثورة الصناعية الثالثة. جعل اكتشاف PLC منطق التحكم في البناء وإعادة التصميم أسهل بكثير. سرعان ما أصبحت قاعدة لأنظمة حلقة التحكم البسيطة ولكنها قوية ، والتي تتكون من مستشعر ووحدة تحكم (على سبيل المثال ، PLC) ، ومحرك.

أنظمة التحكم:

يمكن نمذجة السلوك المعقد للغاية وإدارته باستخدام معماريات متداخلة ومتتالية من حلقات العملية البسيطة هذه. يمكن بناء المنطق للتحكم في عمليات التصنيع المستمرة ، مثل تلك الموجودة في مصنع أو مصنع كيميائي ، وعمليات تصنيع الدفعات ، مثل الملاحظة على خط التجميع. كما وجدت أنظمة التحكم طريقها إلى التطبيقات المصنفة مثل شبكات الطاقة الكهربائية والسكك الحديدية وخطوط الأنابيب.

أنظمة الرقابة الإشرافية والحصول على البيانات (SCADA):

في كثير من الأحيان ، يكون الحصول على البيانات ضروريا مثل التحكم في تطبيقات نظام التوزيع. تقليديا ، يتم استخدام أنظمة التحكم الإشرافي والحصول على البيانات (SCADA) لمزج أنظمة الحصول على البيانات (أجهزة الاستشعار) مع حلول عرض البيانات وأنظمة نقل البيانات. وهو يدعم برنامج واجهة HumanMachine (HMI) ، مما يخلق وضوحا مركزيا في نظام كامل ، مثل الشبكة الكهربائية.

أنظمة التحكم الموزعة (DCS):

توفر أنظمة التحكم الموزعة (DCS) مجموعة ذات صلة من الوظائف مثل SCADA ولكن على نظام المصنع ، عادة مع تعقيد أقل ، أو على الأقل تنوع ، في قنوات الشبكات والاتصالات.

أنظمة التحكم الصناعية (ICS) والتكنولوجيا التشغيلية (OT):

تمت متابعة جميع التقنيات التي استعرضناها تقليديا تحت عنوان أنظمة التحكم الصناعية (ICS). ومع ذلك ، في تناقض مع تكنولوجيا المعلومات ، أصبح مصطلح التكنولوجيا التشغيلية (OT) عصريا في السنوات الأخيرة.

لماذا يعتبر أمن التكنولوجيا التشغيلية (OT) مهما؟

وعندما تصبح النظم الصناعية أكثر ترابطا، فإنها تصبح أيضا أكثر وضوحا لمواطن الضعف. إن التكلفة العالية للآلات الصناعية والدمار الذي يمكن أن يسببه الهجوم للمجتمعات والأسواق هي المكونات الرئيسية للشركات التي تتطلع إلى الحفاظ على شبكاتها الصناعية. أضف المعدات القديمة ولوائح السلامة التي قد تمنع إجراء أي تغييرات على المعدات وقوانين الامتثال التي تتطلب توفير البيانات الخام لأطراف ثالثة ، ولديك عقبة كبيرة بين يديك.

وأفضل تقرير هو أنه من الممكن تبرير إنشاء شبكات صناعية دون الإخلال بالعمليات أو المخاطرة بعدم الامتثال. باستخدام الحلول التي تسمح بالوضوح الكامل لحركة مرور التحكم في الشبكة وتأمين سياسات الأمان الصحيحة ، يمكنك وضع استراتيجية OT فعالة من شأنها حماية العمليات والأشخاص والأرباح الخاصة بك وتقليل نقاط الضعف والحوادث الأمنية بشكل كبير.

ما هو الفرق بين IT (تكنولوجيا المعلومات) و OT (التكنولوجيا التشغيلية)؟

تستخدم أنظمة التكنولوجيا التشغيلية العديد من الأدوات المماثلة كبيئات لتكنولوجيا المعلومات ولكن يتم إنشاؤها ليتم تطبيقها بطرق مختلفة. بدلا من العمل بشكل أساسي كأداة للإنسان ، تتواصل أجهزة OT في الغالب مع الآلات الأخرى ، مثل أنظمة التحكم الصناعية (ICS). هدفهم هو التأكد من أن أصول ICS تعمل بشكل صحيح وتلبية متطلبات التوافر العالي لهذه الأجهزة ووقت التشغيل.

التقارب بين تكنولوجيا المعلومات والتكنولوجيا التشغيلية IT-OT

لعدة سنوات ، اعتمدت الأنظمة الصناعية على البروتوكولات والبرمجيات المعمول بها التي يديرها ويتحكم فيها الناس يدويا وليس لها صلة بالعالم الخارجي. لهذا السبب ، كانوا هدفا ضئيلا بشكل معقول للمتسللين حيث لم تكن هناك واجهة شبكية للهجوم ولا شيء لكسب أو إتلاف. كانت الطريقة الوحيدة للتسلل إلى هذه الأنظمة هي الوصول الحقيقي إلى محطة طرفية ، ولم تكن هذه مهمة بسيطة. لم يجمع OT وتكنولوجيا المعلومات سوى القليل ولم يتعاملا مع نفس الأنواع من نقاط الضعف.

اليوم ، إنها قصة متنوعة للغاية حيث نرى المزيد من الأنظمة الصناعية التي يتم جلبها عبر الإنترنت لتقديم البيانات الضخمة والتحليلات الذكية واحتضان قدرات وكفاءات جديدة من خلال التكامل التكنولوجي. يمنح تقارب تكنولوجيا المعلومات والاتصالات الشركات رؤية واحدة للأنظمة الصناعية وحلول إدارة العمليات التي تضمن تسليم البيانات الصحيحة للأشخاص والآلات والمفاتيح وأجهزة الاستشعار والأجهزة في الوقت المناسب وبالشكل الأنسب. عندما تعمل أنظمة تكنولوجيا المعلومات والأنظمة التشغيلية معا ، يتم اكتشاف قدرات جديدة ، ويمكن التحكم في الأنظمة وتشغيلها عن بعد ، ويمكن للشركات تحقيق نفس الفوائد الأمنية لأنظمة تكنولوجيا المعلومات الإدارية.

وقد أنتج هذا التحول من الأنظمة المغلقة إلى المفتوحة عددا كبيرا من المخاطر الأمنية الجديدة التي تحتاج إلى معالجة.

امتيازات التقارب بين IT-OT

الامتيازات الإجمالية لتقارب تكنولوجيا المعلومات / OT فعالة من حيث التكلفة ، وأداء أفضل ، ولها فعالية أفضل. إنه يؤدي إلى التحسينات والتحويلات عبر الشركة ، من العمليات إلى الأعمال.

التكلفة الفعالة

يساعد تقارب تكنولوجيا المعلومات والاتصالات الشركات في تقليل تكاليف التشغيل من خلال تحسين استخدام الموارد والطاقة والتبريد وإدارة الأجهزة. هناك عدد أقل من الأنظمة التي يمكن الحصول عليها وإدارتها من خلال مشاركة البنية التحتية ، وتحل الأنظمة الأكثر فعالية محل البنية التحتية القديمة. يمكن أن يؤدي أيضا إلى وفورات في مركز البيانات ، والعقارات كأجهزة أحادية الوظيفة يمكن دمجها في الأنظمة المختلطة وتحرير مساحة قيمة.

أداء أفضل

إن ربط بيانات تكنولوجيا المعلومات و OT يعني أن الشركات يمكنها إنتاج مؤشرات أداء رئيسية أكثر موثوقية وأهمية. تساعد مؤشرات الأداء الرئيسية على دفع الفعالية والأداء الأكثر قوة في جميع أنحاء الشركة ، مما يساعد كلا الفريقين في متابعة الأهداف المشتركة وتحقيقها. إنه يزيد من الوضوح في كلا المجالين على مستوى الشركة ، مما يمنح بقية الشركة نظرة على كيفية تحقيق فوائد التكنولوجيا للأهداف المشتركة.

مرونة متقدمة

الوصول إلى البيانات في الوقت الحقيقي ومؤشرات الأداء الرئيسية يمكن الشركات من الاستجابة بسرعة أكبر لتغيرات السوق. يمكنهم تغيير الجداول الزمنية للإنتاج بناء على العوامل الخارجية بكفاءة مع الاستمرار في ملاءمة أهداف العمل. يعمل التقارب على تحسين سير العمل وتقليل المهام الزائدة عن الحاجة ، مما يمكن الشركة من العمل بكفاءة أكبر.

تعزيز المعايير التشغيلية

تستخدم بعض الشركات مشروع تقارب تكنولوجيا المعلومات / OT لتقديم أفضل أساليب تكنولوجيا المعلومات طويلة الأمد إلى أنظمتها التشغيلية. على سبيل المثال ، يقومون بدمج برنامج إدارة التصحيح على أجهزة OT لضمان أنهم يعملون مع أحدث البرامج الثابتة. يمكن توسيع تقنيات مراقبة تكنولوجيا المعلومات الحالية إلى أنظمة وأجهزة OT ، مما يسمح بالمراقبة في الوقت الفعلي وتتبع الأصول المركزي. يمكن دمج وظائف متعددة في نظام مراقبة واحد أو وحدة تحكم واحدة للحصول على تجارب مستخدم أسرع لتبسيط مهام الصيانة التنبؤية.

تنسيق أمني محسن

يمكن أن تنضم أنظمة OT / IT المتقاربة إلى الفجوة بين الأمن السيبراني والأمن المادي للشركات التي لديها أنظمة وأجهزة مراقبة مركزية. وذلك لأن أنظمة تكنولوجيا المعلومات و OT لديها متطلبات وقدرات أمنية متنوعة لا يمكن الوفاء بها عادة باستخدام نهج أو أداة واحدة. تعمل مشاريع التقارب بين تكنولوجيا المعلومات والتكنولوجيا التشغيلية على تحسين وضوح أمان OT عبر الأعمال ومساعدة فرق تكنولوجيا المعلومات على تضمين الأنظمة الحالية في تكتيك شامل للأمن السيبراني.

ما هو مستقبل أمن التكنولوجيا التشغيليةس OT؟

يعد سوق أمن التكنولوجيا التشغيلية (OT) في جميع أنحاء العالم مربحا للغاية ومن المتوقع أن يشهد نموا ملحوظا بمعدل نمو سنوي مركب قوي بنسبة 8.17٪ خلال فترة التوقعات (2018-2026) ، التي أظهرها تقرير Market Research Future (MRFR). يستخدم أمن التكنولوجيا التشغيلية في صناعات مختلفة لتوسيع نطاق العمليات وعرضها والتحكم فيها. يتم تعريفه على أنه حل يمكن أن يساعد في اكتشاف أو التسبب في تحول في الشركات التي تركز على الأصول من خلال المراقبة المباشرة وإدارة الأحداث والعمليات والأجهزة المادية. يمكن للخدمات الأمنية المرتبطة بهذه الأنظمة مساعدة الشركات على تقييم الأنشطة وتصميمها والتحكم فيها وخطة الأمان لحماية أنظمة OT. هذه الأنظمة هي شبكات وبنى تحتية مترابطة تحافظ على العمليات الصناعية وتتحكم فيها.